Nel pensiero comune la sicurezza informatica si limita alla protezione di server e computer. In realtà questi dispositivi non sono gli unici punti deboli delle infrastrutture tecnologiche.

Per gli hacker le vie di accesso ai sistemi si nascondono ovunque. In questo articolo parliamo della vulnerabilità delle stampanti di rete e dell’importanza della loro protezione, partendo dall’esempio di un caso molto noto.

Le stampanti di rete, se configurate in modo scorretto e se sprovviste di sistemi di protezione contro virus o malware, possono costituire elementi estremamente vulnerabili.

Il caso Stackoverflowin

A dimostrare al mondo intero la vulnerabilità delle stampanti ci ha pensato Stackoverflowin, l’hacker inglese che il 4 febbraio 2016 prese il controllo di oltre 150.000 stampanti, liberamente accessibili online.

L’obiettivo di Stackoverflowin non era malevolo, ma di sensibilizzare quante più persone possibili sui rischi derivanti dall’utilizzo di stampanti di rete non protette.

L’attacco ha preso di mira ogni tipo di dispositivo: dalle stampanti domestiche ai più sofisticati modelli da ufficio, dalle semplici fotocopiatrici ai dispositivi multifunzione. Senza discriminazioni di sorta, ad essere colpiti sono stati anche i Brand più famosi, tra cui i colossi Canon, Epson e Brother.

L’hacker però in questo caso lo ha fatto per una buona causa. L’attacco alle stampanti non aveva lo scopo di danneggiare le aziende, come ha più volte dichiarato ai tabloid, bensì quello di sensibilizzarle, aprendo loro gli occhi in materia di sicurezza IT.

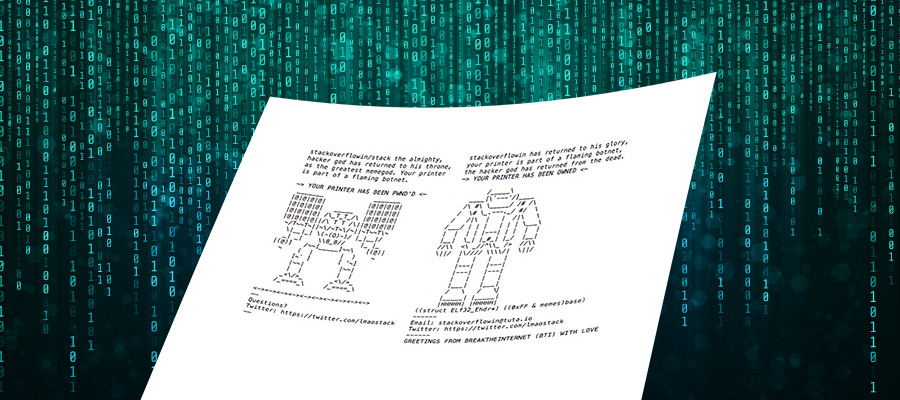

Prendere il controllo da remoto delle stampanti – ha sostenuto Stackoverflowin – è stato semplicissimo. E’ bastato scrivere e avviare un semplice script per individuare stampanti esposte online, per poi inviare loro un ordine di stampa: una semplice pagina che avvisava l’azienda dell’avvenuta violazione del dispositivo, accompagnata da un invito a chiudere la porta utilizzata per l’attacco (in calce, al posto della firma, la seguente provocazione “Per l’amor di Dio, chiudi questa porta, dilettante”). Una seconda versione del messaggio riportava disegni di robot in ASCII Art, l’indirizzo e-mail e il profilo Twitter di Stackoverflowin.

Il dato più preoccupante di questa vicenda, tuttavia, è che per violare oltre 150.000 stampanti Stackoverflowin non ha dovuto bypassare alcun firewall o sistema di sicurezza, approfittando di eventuali bug del sistema: l’autore dell’attacco ha semplicemente sfruttato stampanti con porte internet sbloccate di default, assumendone il controllo da remoto. Nel caso specifico, si è trattato di dispositivi sui quali erano aperte a connessioni esterne le porte IPP (Internet Printing Protocol), LPD (Line Printer Daemon) e la porta 9100.

Vulnerabilità delle stampanti

La vulnerabilità delle stampanti è un problema noto. La gran parte dei modelli presenti sul mercato è esposta a potenziali attacchi, che possono essere compiuti con estrema facilità.

Molte tipologie di stampanti vengono prodotte e consegnate con porte sbloccate di default, per consentire il collegamento dei dispositivi ai gestionali e alla rete. Se non vengono modificate le impostazioni iniziali, le stampanti sono visibili pubblicamente su Internet, a meno che l’utente o amministratore non chiuda le porte, configurando un firewall o altri sistemi di sicurezza.

L’esposizione dei dispositivi di stampa su internet può agevolare anche l’esecuzione di attacchi di tipo DDoS.

Quello di Stackoverflowin si è rivelato un attacco “fastidioso”, ma innocuo. Si è trattato di un avvertimento, non di una vera minaccia. Il tentativo, quasi simpatico, di uno studente sveglio e abile con la tastiera di richiamare l’attenzione pubblica sulla vulnerabilità delle stampanti connesse alla rete. Un invito a cambiare le cose, ad attivarsi per rafforzare i livelli di protezione delle stampanti aziendali, sia a livello hardware che software.

Il prossimo attacco, però, potrebbe provocare danni seri e permanenti alle aziende. O rappresentare una minaccia anche molto seria.

Nel 2012, HP ha comunicato ai proprietari di alcune stampanti Laser Jet la presenza di un bug che consentiva di riprogrammare in remoto il firmware delle stampanti e distruggere il fusore, rendendo inservibile il dispositivo o, nei casi peggiori, dando fuoco ad esso e alla scrivania. Benché il problema fosse limitato ai modelli più vecchi, la causa si è rivelata sempre la stessa: l’assenza di un sistema firewall in grado di proteggere le stampanti di rete.

Nel 2016, diverse stampanti presenti in università tedesche hanno stampato, ad opera dell’hacker Weev, volantini antisemiti.

I rischi per la sicurezza dei sistemi IT

Attaccando una stampante è possibile intercettare e controllare il flusso di stampa, o mettere la stampante in un loop continuo, impedendone l’uso all’utente. Ma una stampante esposta offre soprattutto agli hacker la possibilità di accedere al network privato, acquisire il controllo dei PC dei dipendenti e rubare i dati non criptati. La vulnerabilità dei dispositivi di stampa rappresenta un reale rischio per la cybersicurezza.

Quali sono i rischi? Dal furto di identità alla truffa, dalla violazione del segreto professionale alla perdita, alterazione o diffusione di dati, all’interruzione dell’operatività. Con tutti i conseguenti danni economici e reputazionali che ne derivano.

I rischi sono anche legati alle conseguenze di eventuali violazioni normative e di disposizioni in materia di privacy.

Come mettere in sicurezza le stampanti di rete

I nostri clienti sanno che la sicurezza informatica è centrale per tutte le organizzazioni.

Bastano alcuni semplici accorgimenti, accompagnati da un approccio culturale, per eliminare le vulnerabilità delle stampanti di rete e metterle in sicurezza. Qualche suggerimento:

- dotare ogni dispositivo di un sistema di protezione integrata contro i malware e firewall;

- inserire in whitelist gli indirizzi IP delle stampanti (ovvero autorizzare azioni solo da determinati indirizzi IP, bloccando al tempo stesso tutti gli altri);

- utilizzare una VPN per accedere al network locale;

- proteggere il cuore della macchina attraverso un sistema di protezione BIOS;

- eseguire aggiornamenti costanti delle app e firmware in uso, soprattutto in caso di vulnerabilità note;

- criptare tutti i dati da e verso i dispositivi connessi alla rete;

- implementare sistemi di autenticazione degli utenti;

- adottare una politica di adeguata formazione di tutte le risorse interne alla propria organizzazione;

- integrare la protezione delle stampanti all’interno di un piano di sicurezza generale della propria infrastruttura IT.

Come abbiamo visto, quindi, la sicurezza informatica passa anche dalla messa in sicurezza delle stampanti.